Valse update voor Windows 11 steelt al je gevoelige info

Malwarebytes meldt dat een valse support-pagina geen update voor Windows 11 aanbiedt, maar wel malware (via Windows Report). Je denkt dat je een Windows-update installeert, maar je trekt enkel malware binnen die wachtwoorden, betalingsgegevens en accounttoegangen steelt. Het bestand ziet er normaal uit en ontwijkt de gebruikelijke detectiemethodes, waardoor het moeilijker te ontdekken is.

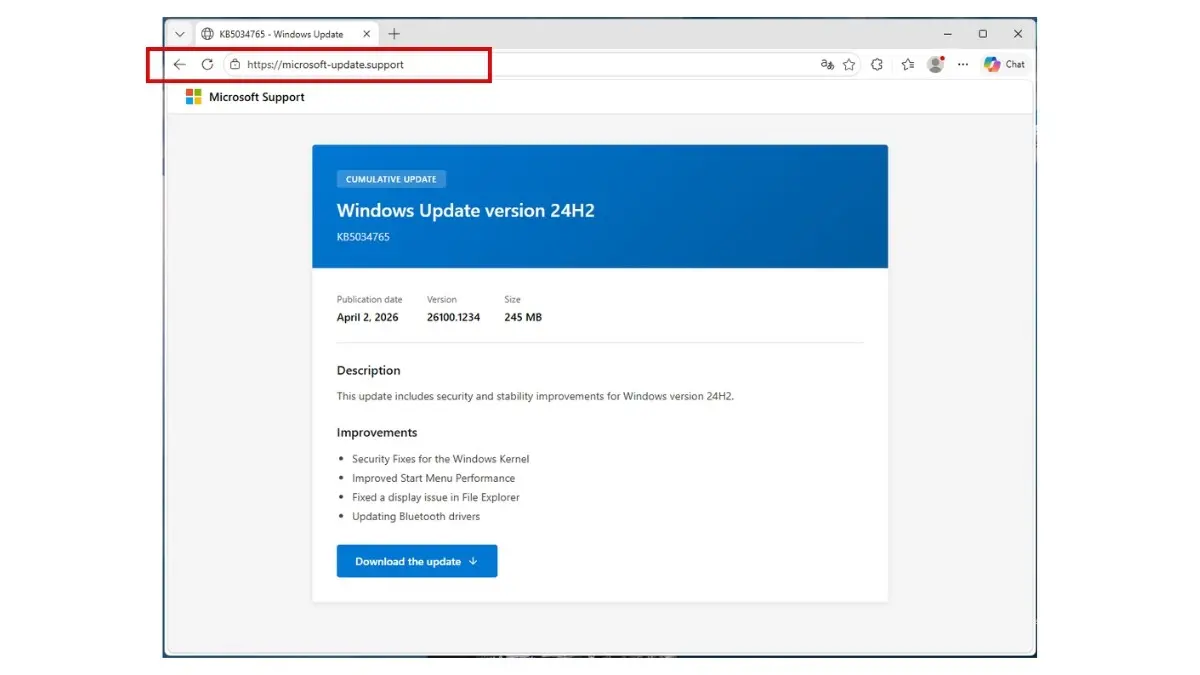

De meeste mensen downloaden hun updates voor Windows 11 gewoon via de Windows Update-pagina. Wie toch online op zoek gaat naar een allesomvattende update voor Windows 11 versie 24H2, komt misschien deze imitatie tegen. Op ‘microsoft-update punt support’ krijg je een geslaagde kopieerpoging van een officiële update. De site is dan wel origineel geschreven in het Frans, er kan ook een internationaal vervolg op komen. Naast de info over wat de update inhoudt, zie je ook een KB-nummer zoals bij een echte update. Het gevaar schuilt echter achter de grote, blauwe downloadknop.

Goed gemaskeerd

Het te downloaden bestand heet WindowsUpdate 1.0.0.msi en is 83 MB groot. De zogezegde auteur van dat installatiebestand is eveneens Microsoft en ook de andere info ziet er geloofwaardig uit. Het installatiepakket is gemaakt met WiX Toolset 4.0.0.5512 op 4 april. Dat is een opensource installatieplatform en roept dus ook niet echt vragen op.

De malware zit dus verstopt in die ogenschijnlijk legitieme Windows‑update‑installer. Aan de buitenkant lijkt het een normale Electron‑applicatie, maar zodra die wordt uitgevoerd, start hij een verborgen Python‑omgeving vermomd als Windows-proces, maar gericht op datadiefstal. Er zijn twee bestanden die de kern vormen. Het grootste is het hoofdbestand dat ontcijfert en steelt. Het andere focust specifiek op Discord door de app‑code te manipuleren. Daarbij verzamelt het wachtwoorden, tokens en andere gevoelige gegevens.

Eenmaal actief zorgt de malware ervoor dat hij na het heropstarten van Windows 11 automatisch terugkomt via twee misleidende opstartmechanismen. Vervolgens verzamelt hij informatie over het slachtoffer, maakt verbinding met command‑and‑controlservers die eruitzien als normale systeemdiensten, en uploadt gestolen data naar een anonieme bestandsdienst. Hij probeert bovendien beveiligingssoftware en andere processen te beëindigen om vrij spel te krijgen.

Vermoed je dat je dit bestand hebt gedownload, dan is het aangeraden om je opstartitems en tijdelijke mappen te controleren, verdachte bestanden te verwijderen en wachtwoorden te wijzigen.

Malwarebytes wijst erop dat het niet toevallig is dat de aanvallers Frankrijk uitkiezen. Dat land was al vaak het mikpunt van datalekken, waardoor er hopen info over Franse gebruikers online rondzweeft. Aan de hand van namen, adressen en gegevens over de internetprovider kunnen aanvallers gericht inspelen op hun potentiële slachtoffers.