Wachtwoorden uit, passkeys in: klaar voor de overstap? ESET legt uit

Velen van ons hergebruiken dezelfde, gemakkelijk te onthouden inloggegevens voor deze apps en websites en maken andere wachtwoord gerelateerde fouten, waardoor criminelen gemakkelijker onze inloggegevens kunnen raden of stelen. En zodra één wachtwoord is gekraakt, kan onze hele digitale wereld instorten.

Het is opmerkelijk dat wachtwoorden al zo lang meegaan, meestal wegens gebrek aan efficiënte alternatieven. Maar het zou kunnen veranderen met de opkomst van passkeys. Google heeft onlangs ondersteuning aangekondigd voor de nieuwe technologie op zowel persoonlijke als werkaccounts (zoals Apple en Microsoft). Zou een nieuw tijdperk van inloggen zonder wachtwoord kunnen aanbreken?

Eerdere pogingen om de wachtwoordervaring en -beveiliging te verbeteren of bij te werken, waren slechts gedeeltelijk succesvol. Tweefactorauthenticatie (2FA) helpt aanzienlijk om wachtwoorden veiliger te maken, maar de acceptatie ervan is verre van universeel want sommigen vinden het te omslachtig. Eenmalige codes kunnen ook die via sms naar gebruikers verzonden worden, de meest gebruikte variant van 2FA, kunnen nog steeds onderschept worden.

Wachtwoordbeheerders zijn uitstekend in het genereren, opslaan en oproepen van een lang, complex en uniek wachtwoord voor elke afzonderlijke site. Maar ze dekken niet altijd al onze toestellen, besturingssystemen en webbrowsers en kunnen een storingspunt vormen als we ons hoofdwachtwoord kwijtraken. In sommige gevallen kan de gebruikerservaring ook een beetje onhandig zijn.

Daar zijn de passkeys, een industriestandaard waarvan de grootste namen in de technologie hopen dat ze ooit wachtwoorden, 2FA en de noodzaak van wachtwoordbeheer zullen vervangen.

Hoe werken passkeys?

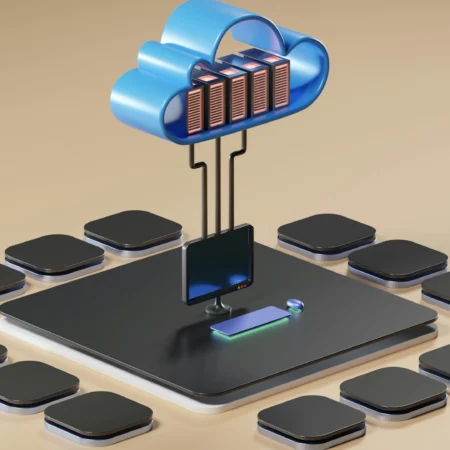

Passkeys gebruiken de kracht van cryptografie van publieke sleutels. Zo’n sleutel bestaat uit een paar cryptografische sleutels – een privésleutel en een overeenstemmende publieke sleutel – die gegenereerd worden om een account op een website, app of een andere online dienst te beveiligen

De privésleutel wordt op het toestel opgeslagen als een lange reeks gecodeerde tekens, terwijl de overeenkomende openbare sleutel wordt geüpload naar de servers van de overeenkomstige online service, bijvoorbeeld Google of zelfs Apple’s iCloud-wachtwoordbeheersysteem voor sleutelgroepen.

Wanneer we willen inloggen, worden we gevraagd ons te authenticeren met onze pincode, vingerafdruk of een ander schermvergrendelingsmechanisme van het toestel. Wachtwoorden invoeren of onthouden is niet nodig. Een passkey is veiliger en soepeler.

Bij de inlogpoging stuurt de server een cryptografische vraag naar het toestel, waarbij de privésleutel wordt gevraagd om het te beantwoorden en terug te sturen naar de server. Dit antwoord wordt gebruikt om te verifiëren dat de publieke en private sleutelparen overeenkomen daar beide vereist zijn om iemand te authenticeren.

Op geen enkel moment verlaten de biometrische gegevens het toestel en de server leert ook niet wat de privésleutel is. Sterker nog, men ziet de privésleutel zelf ook nooit – alles gebeurt op de achtergrond en zonder veel inspanning van onze kant.

Wat zijn de voordelen van passkeys?

Zijn passkeys dan de ‘heilige graal’ die zowel gebruiksgemak als sterkere beveiliging bieden? Hier zijn enkele voordelen:

- Phishing- en social engineering-bestendig: passkeys maken een einde aan het probleem dat per ongeluk inloggegevens aan cybercriminelen doorgeven worden door ze in te voeren op valse websites. In plaats daarvan worden we gevraagd ons toestel te gebruiken om te bewijzen dat we de echte eigenaar van het account zijn.

- Gevolgen van een inbreuk door een derde partij voorkomen: als een website of app-provider wordt geschonden, kunnen alleen openbare sleutels worden gestolen – onze privésleutel wordt nooit gedeeld met de online service en er is geen manier om deze uit de openbare sleutel te achterhalen. De publieke sleutel is dus nutteloos voor een aanvaller. In het huidige systeem, kunnen hackers grote hoeveelheden kant-en-klare combinaties van gebruikersnaam en wachtwoord stelen.

- Aanvallen met brute kracht vermijden: passkeys zijn afhankelijk van cryptografie met openbare sleutels, zodat aanvallers ze niet kunnen raden of brute-force-technieken gebruiken om accounts te kraken.

- Geen 2FA-onderschepping: er is geen tweede factor bij passkeys, gebruikers lopen geen risico op aanvalstechnieken ontworpen om sms-codes en dergelijke te onderscheppen. Beschouw een passkey als bestaande uit meerdere authenticatiefactoren. In feite zijn passkeys sterk genoeg om zelfs de veiligste variant van 2FA te vervangen: ijzeren veiligheidssleutels.

- Ontworpen volgens industriestandaarden: passkeys zijn gebaseerd op FIDO Alliance- en W3C WebAuthn-werkgroepstandaarden. Ze moeten werken in alle deelnemende besturingssystemen, browsers, websites, apps en mobiele ecosystemen. Apple, Google en Microsoft ondersteunen nu (of binnenkort) die technologie, zoals ook grote wachtwoordbeheerbedrijven 1Password en Dashlane en platforms zoals WordPress, PayPal, eBay en Shopify.

- Eenvoudig te herinstellen: passkeys kunnen in de cloud opgeslagen worden en zo op een nieuw apparaat worden ingesteld bij verlies van het oude.

- Niets te onthouden: gebruikers hoeven geen grote aantallen wachtwoorden te creëren, te onthouden en te beschermen.

- Werkt op meerdere apparaten: eens gecreëerd, kan een passkey op nieuwe toestellen gebruikt worden zonder dat men het telkens opnieuw hoeft te registreren, zoals bij klassieke biometrische authenticatie. Er zijn echter kanttekeningen, zoals hieronder beschreven.

Waarom zouden passkeys geen goede oplossing zijn?

Voorlopig zouden een aantal problemen ons ervan kunnen weerhouden passkeys te gebruiken: acceptatie door de industrie en de manier waarop passkeys gesynchroniseerd worden.

- Passkeys worden enkel gesynchroniseerd met toestellen met hetzelfde besturingssysteem: passkeys worden per OS-platform gesynchroniseerd. Als men een iOS-toestel heeft maar ook Windows gebruikt, kan dit voor een frustrerende gebruikerservaring zorgen. Men moet QR-codes scannen en Bluetooth inschakelen om de passkeys te laten werken op verschillende toestellen met verschillende besturingssystemen. Dat is minder gebruiksvriendelijk dan de huidige ervaring met wachtwoorden.

- Nog geen sectorwijde acceptatie: hoewel passkeys al enkele grote namen hebben overtuigd, staat het systeem nog in zijn kinderschoenen. Afgezien van de grote platforms, zal het ook enige tijd duren voor we een kritieke massa aan websites en apps bereiken die dit ondersteunen. Bekijk hier of jouw favoriete platformen de technologie ondersteunen.

Is dit het begin van het einde voor wachtwoorden? Tot nu toe zijn passkeys de sterkste mededinger. Maar om bij de gebruikers universele acceptatie te krijgen, moeten de technologieleveranciers het nog gemakkelijker maken om ze in verschillende OS-ecosystemen te gebruiken.

Als u passkeys eens wil proberen, kost het weinig moeite om aan de slag te gaan via het instellingenmenu van uw Google-, Apple- of Microsoft-account(s).

Dit artikel is geschreven door een van onze partners. Onze redactie is niet verantwoordelijk voor de inhoud.