Krijg je plots hulp via Teams? Nee, het is een malwareaanval

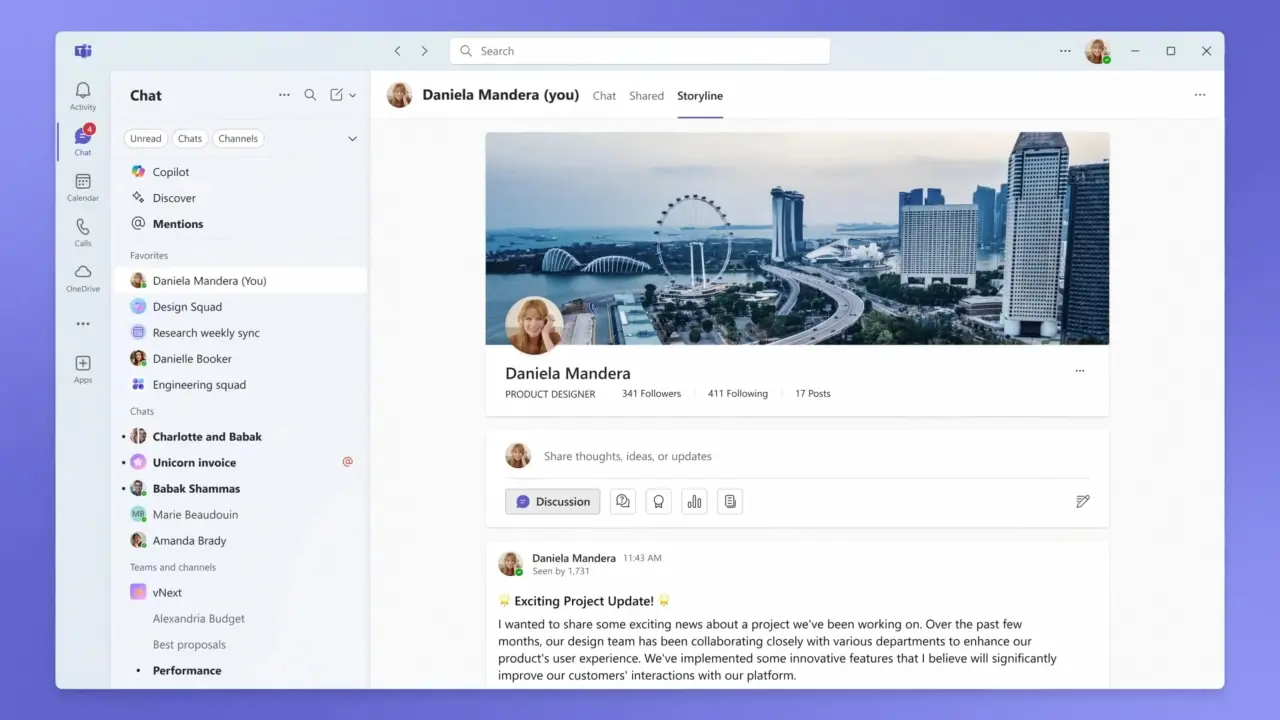

Cybercriminelen maken opnieuw misbruik van Microsoft Teams om de netwerken van bedrijven binnen te dringen (via Windows Report). Beveiligingsonderzoekers van Mandiant, onderdeel van Google, waarschuwen voor aanvallen van de groep UNC6692. Die heeft een uitgekiende campagne op poten gezet, waarbij valse IT‑medewerkers hun slachtoffers via Teams benaderen. Hun enige doel is om via sluwe tactieken toegang te krijgen tot hun systeem en uiteindelijk alle authenticatiegegevens buit te maken.

De aanval begint met een stortvloed van e-mails. Zo raakt de inbox van het slachtoffer overspoeld. Meteen daarna nemen de aanvallers via Teams contact op, zogenaamd om te helpen het probleem op te lossen. Zodra ze het vertrouwen hebben gewonnen, overtuigen ze het slachtoffer om remote access toe te staan via tools zoals Quick Assist. Dat opent de deur voor de installatie van een valse “anti‑spam patch”.

Een hele familie van malware

Die patch blijkt in werkelijkheid een dropper die AutoHotkey‑scripts uitvoert en de Snow‑malwarefamilie installeert. Die malwaresuite bestaat uit meerdere componenten: SnowBelt zorgt voor persistentie en communicatie, SnowGlaze zet een verborgen WebSocket‑tunnel op voor command‑and‑control, en het op Python gebaseerde SnowBasin dient als achterpoortje om CMD‑ en PowerShell‑commando’s uit te voeren. De malware draait stilletjes via een headless (dus zonder grafische interface) versie van Microsoft Edge.

Eenmaal binnen in het systeem, gaan de aanvallers uitgebreid op verkenning. Ze scannen SMB‑ (netwerkprotocol voor delen van o.a. bestanden) en RDP‑diensten (met Remote Desktop kan je vanop afstand inloggen), bewegen lateraal door het netwerk en stelen inloggegevens door LSASS‑geheugen (Local Security Authority Subsystem Service) te dumpen. Met pass‑the‑hash‑technieken breiden ze hun toegang verder uit, tot ze uiteindelijk de domeincontrollers bereiken. Daar gebruiken ze tools zoals FTK Imager om de volledige Active Directory‑database en kritieke registry‑hives (waar configuratiegegevens zijn opgeslagen) te kopiëren.

De Snow‑malware biedt de aanvallers volledige controle. Dat gaat van het uitvoeren van commando’s en downloaden van bestanden tot het maken van screenshots en het ontvreemden van data. De buitgemaakte informatie wordt vervolgens via LimeWire – kennen jullie dat nog? – naar externe servers verstuurd.

Mandiant heeft inmiddels aanwijzingen voor dergelijke aanvallen gepubliceerd om organisaties te helpen de dreiging te detecteren.

Microsoft werkt intussen aan nieuwe anti‑phishingmaatregelen voor Teams, maar die rolt het pas in juni 2026 uit. Tot die tijd blijft waakzaamheid cruciaal, zeker omdat aanvallen met social engineering via Teams steeds vaker voorkomen.