10 problemen die Samsung zijn SmartCams onveilig maken

Veiligheidsproblemen met Internet of Things-toestellen belanden de laatste tijd steeds vaker in het nieuws. De slimme toestellen zorgen voor een hoop gebruiksgemak doordat je ze vanop afstand kan aansturen, maar kunnen eveneens achterpoorten creëren in je thuisnetwerk. Ook Samsung zijn SmartCams geven hackers vrij spel door een verzameling aan beveiligingsproblemen.

Webservers

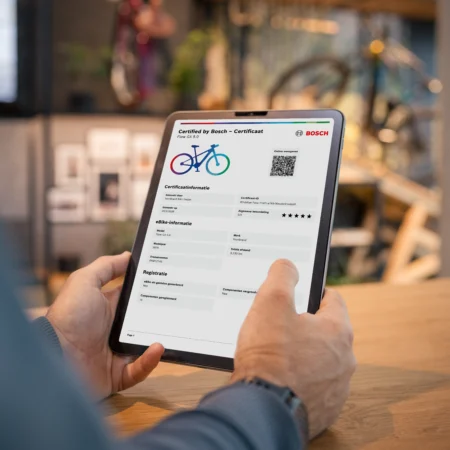

De eerste waarschuwingen voor beveiligingslekken in de slimme camera’s van Samsung dateren al van 2014. Het hackerscollectief Exploitee.rs toonde toen aan hoe het vanop afstand commando’s kon uitvoeren en het wachtwoord van de camera kon veranderen. Samsung loste het probleem op door de webinterface van de camera’s offline te halen, waardoor eigenaars hun toestellen enkel nog via een app of de cloud kunnen beheren.

Ondanks het feit dat je een foutmelding krijgt wanneer je de webinterface wilt raadplegen, draaien de webservers nog steeds. Via de webservers slaagde Explotee.rs erin php-bestanden, die bedoeld zijn om firmwareupdates via iWatch uit te sturen, te raadplegen. Hackers kunnen shell-commando’s toevoegen aan de bestanden, waarna de webservers de kwaadaardige commando’s met roottoegang uitvoert.

Opstapeling van problemen

Explotee.rs is niet de eerste vereniging die nog steeds op problemen stuit nadat Samsung de webinterface van zijn camera’s offline heeft gehaald. Pen Test Partners somt in een blogpost maar liefst tien problemen op die er samen voor kunnen zorgen dat een hacker de controle over een SmartCam overneemt. Samsung heeft enkele problemen ondertussen opgelost, maar er blijven nog verschillende lekken aanwezig in de software van de camera’s.

1. Geen encryptie

Het eerste probleem dat wordt aangehaald door de beveiligingsfirma is het feit dat de webserver gebruik maakt van http. Dit heeft tot gevolg dat dat de data die wordt verstuurd kunnen onderschept en gelezen worden.

2. Eén account voor webdiensten

Bovendien maken de SmartCams van Samsung gebruik van slechts één account voor de webdiensten. Indien de account wordt gehackt, heeft een cybercrimineel de volledige controle over het systeem. Een eenvoudige oplossing voor dit probleem is het gebruiken van verschillende accounts, met verschillende privileges.

3. Ongebruikt wachtwoord

SmartCam-eigenaars kunnen een wachtwoord instellen via een webinterface. In de handleiding van de camera wordt er echter niet gesproken over deze interface, waardoor de kans erg klein is dat eigenaars daadwerkelijk gebruik maken van de functie. Cybercriminelen kunnen hier misbruik van maken door zelf een paswoord in te stellen via de interface. Pen Test Partners raadt daarom aan Samsung aan om functies uit te schakelen die toch niet worden gebruikt.

4. Wachtwoord resetten

Zelfs wanneer je een wachtwoord hebt ingesteld, ben je echter niet veilig. De webinterface om een wachtwoord in te stellen, is immers niet voldoende beschermd, waardoor een hacker het wachtwoord kan resetten.

5. Firmware niet geëncrypteerd

De firmware van de SmartCams is niet geëncrypteerd. Een hacker kan hierdoor de code lezen en het gebruiken om de software te reverse engineeren.

6. Eén systeemaccount

Bovendien is er slechts één systeemaccount. Net als bij de account voor webdiensten kan dit ertoe leiden dat een hacker de volledige toegang tot het systeem verkrijgt.

7. Zwakke wachtwoorden

Samsung maakt gebruik maak van Descrypt om het wachtwoord te hashen. Dit algoritme laat toe om een wachtwoord van maximum acht karakters te gebruiken. Een brute kracht-aanval kan dergelijke wachtwoorden erg eenvoudig raden. Door gebruik te maken van md5 of sha512 zou Samsung voor sterkere paswoorden kunnen zorgen.

[related_article id=”211303″]8. Debugfunctie

In de software van de SmartCams zit een debugfunctie vervat. De functie kan niet op een conventionele manier worden gebruikt, maar geeft hackers wel de kans in het systeem in te breken.

9. Input gebruiker wordt vertrouwd

De input van gebruikers wordt steevast vertrouwd door de SmartCams. Dit heeft hackers de kans om commando’s te injecteren. Deze commando’s krijgen bovendien roottoegang.

10. Ongebruikte service

Een laatste probleem dat zich voordoet bij de camera’s is het feit dat de toestellen ssh laten lopen. De kans is erg klein dat deze service gebruikt zal worden, waardoor een poort onnodig openstaat.